Kennen Sie das? Sie klicken auf „Als Administrator ausführen“ und die UAC-Meldung poppt auf – ein kurzer Klick auf „Ja“, fertig. Ehrlich gesagt, das hat mich nie wirklich beruhigt. Denn genau diese Routine nutzen Angreifer seit Jahren aus. Microsoft hat das Problem erkannt und rollt seit März 2026 die Administrator Protection aus – ein komplett überarbeitetes Sicherheitskonzept, das die altbekannte UAC ablöst. Ich habe das Feature auf meinem Testrechner mit Windows 11 25H2 ausprobiert und zeige Ihnen hier, wie Sie es aktivieren und was sich konkret ändert.

Laut dem Microsoft Digital Defense Report 2024 sind Token-Diebstähle auf rund 39.000 Vorfälle pro Tag angestiegen. Die Administrator Protection soll genau diesen Angriffsvektor schließen. Klingt nach einem guten Grund, sich das Feature genauer anzuschauen.

Was ist die Windows 11 Administrator Protection?

Die Administrator Protection ist ein neues Plattform-Sicherheitsfeature in Windows 11, das auf dem Prinzip der geringsten Rechte (Least Privilege) basiert. Im Kern funktioniert es so: Wenn Sie sich an Windows anmelden, erhalten Sie zunächst nur ein unprivilegiertes Benutzer-Token – auch wenn Sie Administrator sind. Erst wenn eine Aufgabe erhöhte Rechte benötigt, erstellt Windows ein temporäres, isoliertes Admin-Token über ein verstecktes, systemgeneriertes Schattenkonto.

Das ist der entscheidende Unterschied zur alten Benutzerkontensteuerung (UAC). Bei der UAC werden beim Login zwei Tokens erstellt – ein Standard-Token und ein Admin-Token. Beide teilen sich das Benutzerprofil. Angreifer können dieses Design ausnutzen, um stillschweigend an Admin-Rechte zu gelangen. Die UACMe-Datenbank listet aktuell 81 verschiedene Bypass-Techniken auf – einige davon funktionieren noch immer.

Na ja, mit der Administrator Protection ist das anders. Hier wird das Admin-Token erst bei Bedarf erzeugt, ist an ein separates Profil gebunden und wird nach Abschluss der Aufgabe sofort wieder zerstört. Jede einzelne Admin-Aktion erfordert eine neue Autorisierung. Kein Durchwinken mehr.

Wie unterscheidet sich Administrator Protection von der UAC?

Die Unterschiede zwischen der klassischen Benutzerkontensteuerung und dem neuen Administratorschutz sind gravierend. Hier die wichtigsten Punkte im Vergleich:

| Merkmal | UAC (alt) | Administrator Protection (neu) |

|---|---|---|

| Token-Modell | Zwei Tokens beim Login (Standard + Admin) | Nur Standard-Token; Admin-Token wird bei Bedarf erzeugt |

| Profiltrennung | Beide Tokens teilen dasselbe Benutzerprofil | Admin-Token nutzt separates, isoliertes Systemkonto |

| Token-Lebensdauer | Admin-Token existiert bis Prozessende | Admin-Token wird nach jeder Aufgabe sofort gelöscht |

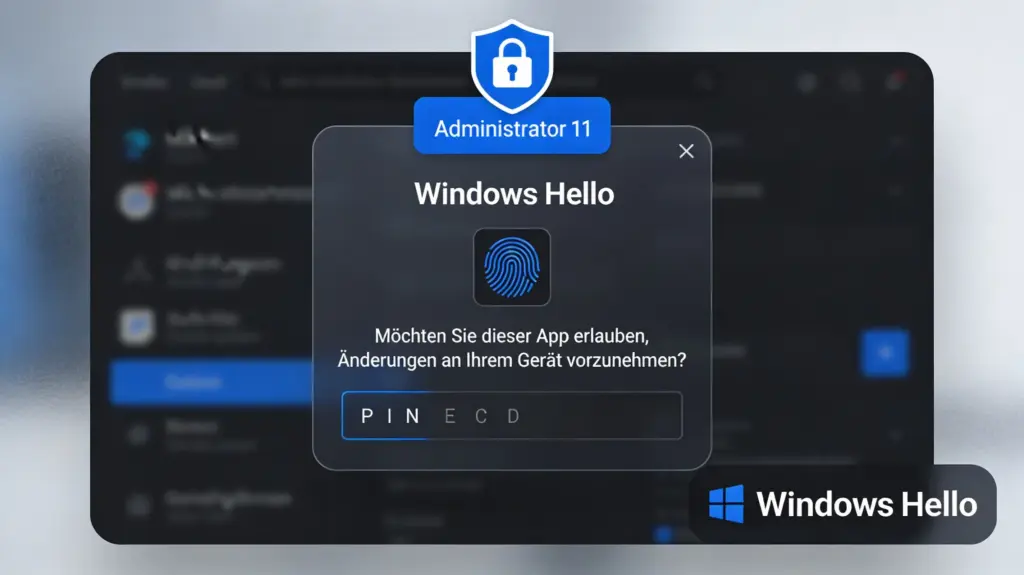

| Authentifizierung | Einfacher Klick auf „Ja“ (Consent Prompt) | Windows Hello – Fingerabdruck, Gesicht oder PIN |

| Auto-Elevation | Bestimmte Windows-Prozesse erhalten automatisch Rechte | Keine automatische Rechteerhöhung – jede Aktion muss bestätigt werden |

| Sicherheitsgrenze | Kein offizielles Security Boundary | Offiziell als Security Boundary eingestuft – Schwachstellen werden als CVE gepatcht |

| Verfügbarkeit | Seit Windows Vista | Windows 11 25H2 (ab 2025/2026) |

Der letzte Punkt ist besonders wichtig: Da Microsoft die Administrator Protection als echte Sicherheitsgrenze behandelt, werden Bypass-Schwachstellen jetzt offiziell als Sicherheitslücken eingestuft und über reguläre Patches behoben. Das war bei UAC nie der Fall. Googles Project Zero hat bereits neun Schwachstellen in der Implementierung gefunden – alle wurden vor oder kurz nach dem Release gefixt (laut Project-Zero-Bericht vom Januar 2026).

Welche Voraussetzungen braucht die Administrator Protection?

Bevor Sie den Administratorschutz aktivieren, sollten Sie sicherstellen, dass Ihr System die Anforderungen erfüllt. Die gute Nachricht: Es sind keine besonderen Hardware-Voraussetzungen nötig – abgesehen von dem, was Windows 11 ohnehin verlangt.

Systemanforderungen:

- Betriebssystem: Windows 11 Version 25H2 oder höher

- Editionen: Home, Pro, Enterprise und Education

- Windows Hello: Muss eingerichtet und aktiv sein (PIN, Fingerabdruck oder Gesichtserkennung)

- Nicht unterstützt: Windows 10, Windows Server, ältere Windows-11-Versionen vor 25H2

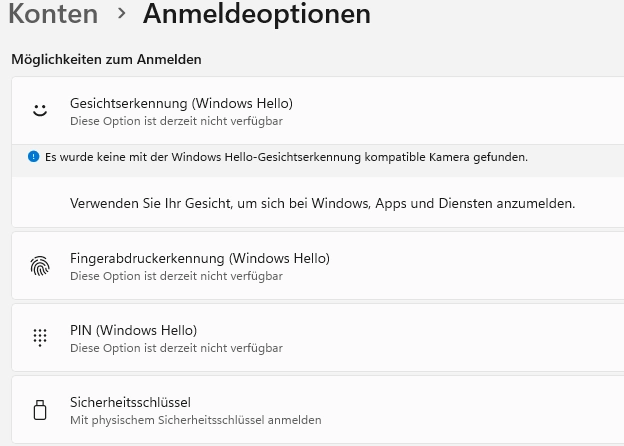

⚠️ Wichtig: Falls Windows Hello auf Ihrem Gerät nicht eingerichtet ist, funktioniert die Authentifizierung bei der Administrator Protection nicht korrekt. Richten Sie Windows Hello vor der Aktivierung ein unter Einstellungen → Konten → Anmeldeoptionen.

Mein Tipp aus der Praxis: Auf meinem Testrechner hatte ich Windows Hello noch nicht konfiguriert und wunderte mich, warum nach der Aktivierung kein neuer Dialog erschien. Erst nach dem Einrichten der PIN und einem Neustart lief alles wie erwartet.

Wie aktiviert man die Administrator Protection in Windows 11? – 3 Methoden

Es gibt drei Wege, den Administratorschutz unter Windows 11 einzuschalten. Die einfachste Methode funktioniert über die Windows-Sicherheit-App – und die steht auch Windows-11-Home-Nutzern zur Verfügung. Die anderen beiden Methoden richten sich eher an fortgeschrittene Anwender oder IT-Administratoren.

Methode 1: Über die Windows-Sicherheit-App (empfohlen)

⭐ Mein persönlicher Favorit – schnell, unkompliziert und für alle Windows-11-Editionen verfügbar.

- Öffnen Sie die Windows-Sicherheit-App (Startmenü → „Windows-Sicherheit“ eingeben)

- Klicken Sie auf Kontoschutz (Account Protection)

- Scrollen Sie nach unten zum Abschnitt Administrator Protection

- Schalten Sie den Schalter auf Ein

- Starten Sie den PC neu, damit die Änderung wirksam wird

Das war’s. Keine Registry, keine Gruppenrichtlinie – einfach ein Klick und ein Neustart.

Hinweis: Diese Option wurde Ende März 2026 in den Insider-Builds 26300.8142 (Dev Channel) und 26220.8138 (Beta Channel) ausgerollt. Je nach Ihrem Update-Stand kann der Toggle unter Umständen noch nicht sichtbar sein. In diesem Fall nutzen Sie Methode 2 oder 3.

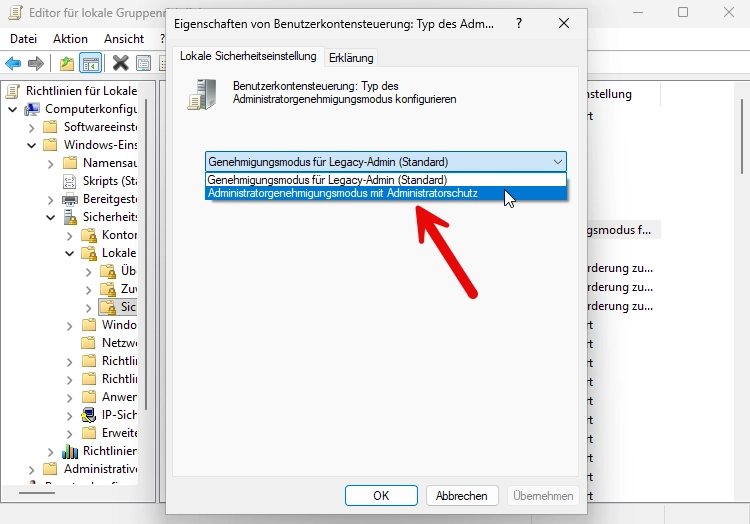

Methode 2: Über den Gruppenrichtlinien-Editor (Windows 11 Pro/Enterprise)

Wer mehr Kontrolle möchte – etwa über das Verhalten des Bestätigungsdialogs – verwendet den Gruppenrichtlinien-Editor. Diese Methode steht nur unter Windows 11 Pro, Enterprise und Education zur Verfügung.

- Drücken Sie Win + R und geben Sie

gpedit.mscein - Navigieren Sie zu:

Computerkonfiguration → Windows-Einstellungen → Sicherheitseinstellungen → Lokale Richtlinien → Sicherheitsoptionen- Suchen Sie die Richtlinie „Benutzerkontensteuerung: Typ des Administratorgenehmigungsmodus konfigurieren“

- Setzen Sie den Wert auf „Administratorgenehmigungsmodus mit Administratorschutz“

- Optional: Passen Sie die zweite Richtlinie „Benutzerkontensteuerung: Verhalten der Eingabeaufforderung für Administratoren mit Administratorschutz“ an – hier legen Sie fest, ob nur Zustimmung oder Anmeldeinformationen abgefragt werden

- Starten Sie den PC neu oder führen Sie

gpupdate /forcein einer Admin-Eingabeaufforderung aus

Methode 3: Über die Windows-Registry (alle Editionen)

Für Nutzer von Windows 11 Home, die den Gruppenrichtlinien-Editor nicht haben, gibt es den Weg über die Registry. Kurz gesagt: Das ist der universelle Weg, funktioniert aber nicht ohne Risiko.

⚠️ Achtung: Erstellen Sie vor Änderungen an der Registry immer einen Wiederherstellungspunkt! (Einstellungen → System → Wiederherstellung → Systemschutz)

- Drücken Sie Win + R und geben Sie

regeditein - Navigieren Sie zu:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System- Suchen Sie den DWORD-Wert TypeOfAdminApprovalMode

- Setzen Sie den Wert auf 2 (aktiviert Administrator Protection)

- Starten Sie den Computer neu

Falls der Wert TypeOfAdminApprovalMode nicht existiert, erstellen Sie ihn als neuen DWORD-Wert (32-Bit) und setzen ihn auf 2.

Werte-Übersicht:

0= UAC deaktiviert1= Klassischer Administratorgenehmigungsmodus (Standard-UAC)2= Administratorgenehmigungsmodus mit Administratorschutz (neu)

Wie prüft man, ob die Administrator Protection aktiv ist?

Nach der Aktivierung und dem Neustart möchten Sie natürlich sicherstellen, dass das Feature auch wirklich greift. Das geht ganz einfach:

- Klicken Sie mit der rechten Maustaste auf das Terminal-Symbol (oder Eingabeaufforderung)

- Wählen Sie „Als Administrator ausführen“

- Statt des bekannten UAC-Dialogs sollte jetzt ein neuer Windows-Hello-Dialog erscheinen, der Sie zur Authentifizierung auffordert

Der neue Dialog unterscheidet sich optisch deutlich von der alten UAC-Meldung. Er zeigt farbcodierte Bereiche, die das Risiko der angeforderten Aktion visuell darstellen. Unsignierte oder nicht vertrauenswürdige Apps werden mit einer auffälligeren Warnung versehen.

Meine Erfahrung: Der erste Moment ist etwas ungewohnt – plötzlich verlangt Windows bei jeder einzelnen Admin-Aktion eine PIN oder den Fingerabdruck. Aber nach ein paar Tagen gewöhnt man sich dran. Ehrlich gesagt fühlt es sich sicherer an als das alte „Ja, mach halt“-Klicken.

Was tun wenn Administrator Protection Probleme verursacht?

Keine Sorge – das Feature ist noch relativ neu, und es kann zu Kompatibilitätsproblemen mit bestimmten Anwendungen kommen. Microsoft hat die Funktion im Dezember 2025 vorübergehend wieder deaktiviert, nachdem Stabilitätsprobleme aufgetreten waren, und seit März 2026 wird sie schrittweise wieder ausgerollt.

Häufige Probleme und Lösungen:

Problem: Apps starten nicht oder brechen bei der Rechteerhöhung ab. Lösung: Prüfen Sie, ob ein Update der betroffenen App verfügbar ist. Viele Softwarehersteller passen ihre Anwendungen derzeit an das neue Token-Modell an.

Problem: Der Administrator-Protection-Toggle fehlt in den Windows-Sicherheit-Einstellungen. Lösung: Stellen Sie sicher, dass Sie Windows 11 25H2 mit den neuesten Updates installiert haben. Unter Einstellungen → Windows Update nach Updates suchen.

Problem: Die Windows-Hello-Abfrage erscheint nicht trotz aktiviertem Administratorschutz. Lösung: Starten Sie den PC neu. Stellen Sie sicher, dass Windows Hello aktiv ist. Bei Intune-verwalteten Geräten: Gerät mit Intune synchronisieren.

Administrator Protection wieder deaktivieren: Falls das Feature bei Ihnen zu viele Probleme verursacht, können Sie es jederzeit über denselben Weg deaktivieren (Registry-Wert auf 1 setzen, Gruppenrichtlinie zurücksetzen oder den Toggle in der Windows-Sicherheit-App ausschalten).

Was hat sich 2026 bei der Administrator Protection geändert?

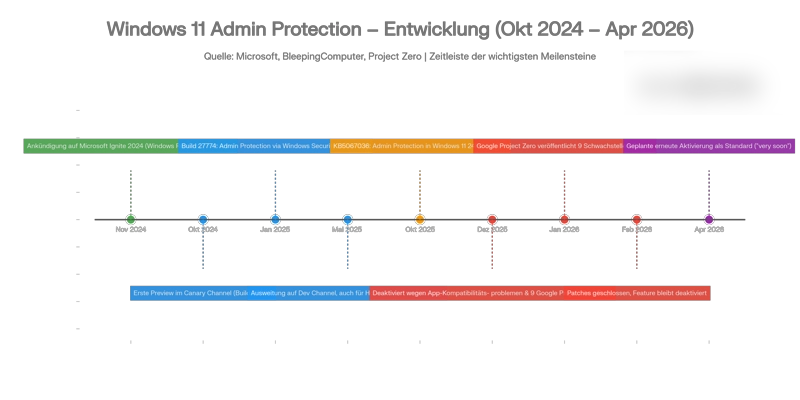

Die Entwicklung der Administrator Protection war ein Hin und Her. Hier die wichtigsten Meilensteine:

- November 2024: Microsoft stellt die Administrator Protection auf der Ignite-Konferenz vor

- Mai 2025: Offizieller Start als Teil der Windows 11 Roadmap, angekündigt auf der BUILD 2025

- Oktober 2025: Erstes Rollout über das optionale Update KB5067036

- November 2025: Microsoft zieht das Feature zurück – Kompatibilitätsprobleme und eine Privilege-Escalation-Schwachstelle (CVE-2025-60718)

- Dezember 2025: Google Project Zero meldet neun Bypass-Schwachstellen – alle gepatcht

- Januar 2026: Feature bleibt per Feature-Flag deaktiviert

- März 2026: Schrittweiser Re-Rollout – zunächst für IT-Admins via Intune, dann auch als Self-Service-Toggle in der Windows-Sicherheit-App (Build 26300.8142)

Microsoft hat angekündigt, die Administrator Protection künftig standardmäßig zu aktivieren. Aktuell ist sie noch eine Opt-in-Funktion.

Wie richtet man die Administrator Protection in Unternehmen ein?

Für IT-Administratoren in Unternehmen gibt es zusätzlich zur lokalen Aktivierung die Möglichkeit, den Administratorschutz zentral über Microsoft Intune auszurollen. Das ist besonders praktisch, wenn Sie Hunderte oder Tausende Geräte verwalten.

Die Konfiguration erfolgt über CSP-Richtlinien (Configuration Service Provider):

UserAccountControl_TypeOfAdminApprovalMode → Aktiviert

UserAccountControl_BehaviorOfTheElevationPromptForAdministratorProtection → Gewünschtes Verhalten konfigurierenÜber Intune können Sie festlegen, ob die Rechteerhöhung per Zustimmung oder per vollständiger Anmeldeinformationen erfolgen soll. In Hochsicherheitsumgebungen empfehle ich die Variante mit Anmeldeinformationen – das bedeutet, dass bei jeder Admin-Aktion die vollständige Windows-Hello-Authentifizierung gefordert wird, nicht nur eine einfache Zustimmung.

Praxis-Tipp für Admins: Rollen Sie das Feature zunächst in einer Testgruppe aus. Einige ältere LOB-Anwendungen (Line-of-Business-Apps) verlassen sich darauf, dass Admin-Rechte dauerhaft vorhanden sind. Diese Apps benötigen möglicherweise Updates, bevor sie mit dem neuen Token-Modell kompatibel sind. Microsoft arbeitet laut eigener Aussage aktiv mit App-Entwicklern zusammen, um die Kompatibilität sicherzustellen.

Laut Microsoft sind aktuell alle Editionen unterstützt – also auch Windows 11 Home und Pro. Für Windows Server ist die Funktion hingegen nicht verfügbar. Das ist verständlich: Server verwenden typischerweise dedizierte Admin-Konten mit separaten Sicherheitsrichtlinien.

Für wen lohnt sich die Administrator Protection?

Das Gute daran: Die Administrator Protection ist für praktisch jeden Windows-11-Nutzer sinnvoll. Aber besonders profitieren diese Gruppen:

- Privatanwender, die regelmäßig Software installieren und nicht genau wissen, ob jede Quelle vertrauenswürdig ist

- Unternehmen, die das Least-Privilege-Prinzip konsequent umsetzen wollen – insbesondere mit Intune-Integration

- IT-Administratoren, die Token-Diebstahl und stille Rechteeskalation in ihren Netzwerken eindämmen möchten

- Power-User, die ihre Systeme härten wollen, ohne komplett auf Standard-Benutzerkonten umzusteigen

Mein persönlicher Rat: Aktivieren Sie das Feature. Ja, es bedeutet ein paar zusätzliche PIN-Eingaben pro Tag. Aber der Sicherheitsgewinn überwiegt – vor allem wenn man bedenkt, dass die alte UAC seit Jahren von Malware umgangen wird.

Häufig gestellte Fragen

Was ist der Unterschied zwischen Administrator Protection und UAC in Windows 11?

Die UAC erstellt beim Login zwei Tokens (Standard + Admin), die sich ein Profil teilen – das ist angreifbar. Die Administrator Protection erzeugt Admin-Tokens erst bei Bedarf über ein isoliertes Systemkonto und zerstört sie sofort nach der Aufgabe. Jede Rechteerhöhung erfordert eine Windows-Hello-Authentifizierung.

Kann ich die Administrator Protection auch unter Windows 11 Home aktivieren?

Ja. Über die Windows-Sicherheit-App oder die Registry (TypeOfAdminApprovalMode = 2) funktioniert die Aktivierung auch unter Windows 11 Home. Nur der Gruppenrichtlinien-Editor steht bei der Home-Edition nicht zur Verfügung.

Wird die Administrator Protection mein System langsamer machen?

Nein, die Performance wird nicht beeinträchtigt. Der einzige Mehraufwand ist die zusätzliche Authentifizierung per Windows Hello bei Admin-Aufgaben. Das dauert wenige Sekunden.

Warum fehlt der Administrator Protection Toggle in meinen Windows-Sicherheit-Einstellungen?

Die Funktion wird seit März 2026 schrittweise ausgerollt. Stellen Sie sicher, dass Sie Windows 11 25H2 mit den aktuellsten Updates nutzen. Falls der Toggle fehlt, können Sie das Feature alternativ über die Registry aktivieren.

Kann ich die Administrator Protection wieder deaktivieren?

a, jederzeit. Setzen Sie den Toggle in der Windows-Sicherheit-App auf Aus, den Registry-Wert TypeOfAdminApprovalMode auf 1 oder die Gruppenrichtlinie zurück auf den klassischen Administratorgenehmigungsmodus.

Funktioniert die Administrator Protection auch in Unternehmensnetzwerken?

a. IT-Administratoren können das Feature zentral über Microsoft Intune oder Gruppenrichtlinien ausrollen. Die Konfiguration erfolgt über CSP-Richtlinien (UserAccountControl_TypeOfAdminApprovalMode).

Fazit

Die Administrator Protection ist der bisher wichtigste Schritt von Microsoft, um Admin-Konten unter Windows 11 wirklich abzusichern. Nach über 15 Jahren UAC war es höchste Zeit für einen grundlegend neuen Ansatz – und der ist gelungen. Das Konzept mit isolierten Tokens, profilgetrennten Schattenkonten und Windows-Hello-Authentifizierung ist technisch solide, auch wenn die holprige Einführung mit Rückzug und Re-Rollout nicht ideal war.

Mein Rat: Aktivieren Sie die Administrator Protection jetzt und gewöhnen Sie sich an den neuen Workflow. In ein paar Monaten wird das Feature ohnehin standardmäßig aktiv sein. Und die paar zusätzlichen Sekunden pro Admin-Aktion sind ein kleiner Preis für deutlich mehr Sicherheit.